Har du tidigare tilldelat en person domänadministratörs behörighet, vet du då säkert om han/hon skapat ett nytt konto och tilldelat det andra priviligierade behörigheter? De flesta har koll på sina domänadministratörer men sällan andra privigierade konton.

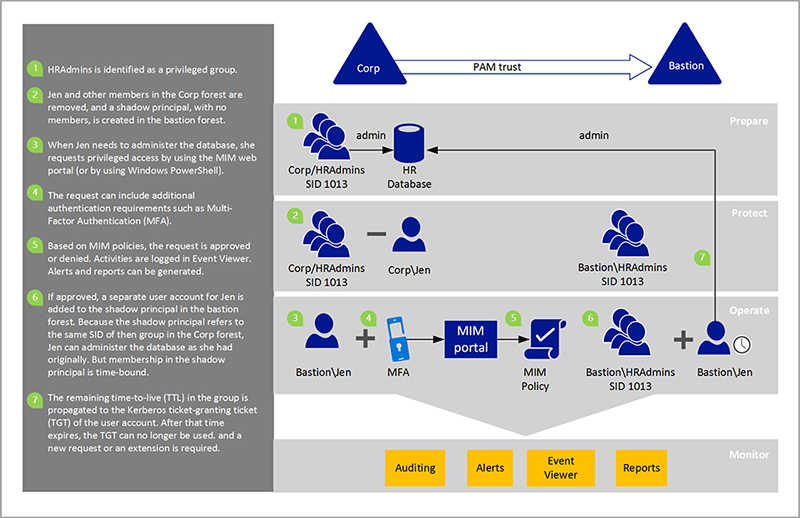

Med PAM kan du låsa ner samtliga priviligierade behörigheter genom att ta bort de permanent tilldelade behörigheterna och istället göra så att de måste beställas, godkännas samt tillföra krav så som flerfaktors-autentisering. En tilldelad behörighet begränsas sedan till en begränsad tid och självklart loggas hela processen.

PAM baseras på en ny skyddad AD-miljö (Windows Server 2016) som är betrodd av en eller flera befintliga och möjligen komprometterade AD miljöer. Denna nya AD-miljö skall förses med det nya PAM-tillägget som tillför tidsbegränsning av gruppmedlemskap. Till denna nya skyddade miljö kopierar man AD-grupper som ger privligierade behörigheter samt användare som i fortsättningen endast är kandidater till att tilldelas priviligierade behörigheter, bägge till s.k. Shadow Principals.

Microsoft Identity Manager (MIM) används sedan för arbetsflöden för, begäran, godkännanden, tilldelning och loggning.